Что такое Phobos?

Phobos — это разновидность программ-вымогателей, тесно связанная по своей структуре и подходу с двумя другими известными вирусами, Crysis и Dharma. Она названа в честь Фобоса, древнегреческого бога страха. Вирус Crysis впервые выявили в 2016 году. Он обрел популярность, когда его исходный код оказался в сети. После создания ключей для дешифровки Crysis киберпреступники обновили код и создали вирус Dharma. Когда появились инструменты для дешифровки Dharma, программа-вымогатель снова эволюционировала. Ее версия 2018 года получила название Phobos.

Dharma и Phobos очень похожи по своему коду и популярны благодаря простоте. Но есть и одно большое отличие: по состоянию на начало 2022 года инструмента для дешифровки Phobos еще не появилось. Поэтому малым и средним компаниям необходимо проявлять особую бдительность, чтобы не допустить атак программы-вымогателя Phobos на свои данные.

Одной из причин популярности Dharma и Phobos среди хакеров стал их подход программ-вымогателей, предоставляемых как услуга (ransomware-as-a-service, RaaS). Он требует минимальных технических навыков для начала атаки. Обе версии вредоносного ПО нацелены на системы Windows, так как они используют эксплойты для протокола связи RDP от Microsoft.

Направления атак программы-вымогателя Phobos

Хакеры используют программу-вымогатель Phobos, чтобы атаковать удаленные рабочие столы с ненадежными паролями. Есть два основных направления атаки.

- Проведение фишинговых кампаний с целью кражи паролей и данных учетных записей или обмана жертвы, чтобы заставить ее открыть вредоносное вложение.

- Получение непосредственного доступа с помощью протокола удаленного рабочего стола (RDP). Программа-вымогатель нацелена на конкретный порт — 3389. Для поиска систем, в которых этот порт открыт, могут использоваться ботнеты. Это дает злоумышленникам возможность угадать данные для входа (например, с помощью атаки методом подбора).

Что делает Phobos?

Когда доступ к системе защищен, программа-вымогатель обычно не пытается обойти контроль учетных записей (User Account Control, UAC) Windows. Злоумышленник копирует исполняемый файл и запускает его, используя права доступа. Этот процесс предельно прост, поэтому программа Phobos стала популярной среди киберпреступников: она позволяет устраивать внушительные атаки даже тем, у кого нет особых навыков.

Затем программа-вымогатель устанавливается в ключевые расположения, например папки Windows «Пуск» и %APPDATA%, и создает разделы реестра, чтобы запускаться даже после перезагрузки системы.

После этого программа Phobos начинает непрерывное сканирование, ищет локальные файлы пользователя и общие сетевые данные, а также отслеживает появление новых файлов, соответствующих требованиям, чтобы их зашифровать. Обычно сюда входят создаваемые пользователем файлы, включая документы, часто используемые папки и мультимедийные данные.

Кроме того, вредоносная программа принимает некоторые меры для защиты:

- удаление скрытых резервных копий файлов;

- блокировка режима восстановления;

- отключение средств защиты, включая брандмауэры.

Эти попытки замести следы напоминают подход, используемый программой-вымогателем Sodinokibi.

Шифрование Phobos

Программа Phobos использует передовой стандарт шифрования AES-256 и еще один популярный алгоритм — RSA-1024. Сами данные шифруются с помощью AES, а закрытые ключи, используемые для расшифровки, — с помощью RSA. И AES, и RSA широко используются для безопасной передачи данных, как в добропорядочных, так и в злонамеренных целях.

Затем файлы переименовываются с использованием расширения, в котором есть несколько составляющих:

- идентификационный номер, который также указывается в тексте с требованием выкупа. Он состоит из двух частей и может содержать буквы и цифры;

- адрес электронной почты, который также указывается в тексте. Жертвам сообщается, что по нему они могут запросить свои файлы;

- расширение, которое кажется случайным словом и служит для идентификации лица или группы, стоящих за атакой.

Расширение будет иметь следующую структуру:

.идентификатор[адрес электронной почты 1].[добавленное расширение]

Например, файл, изначально называвшийся Photo.jpg, может получить имя вроде этого:

Photo.jpg.id[12345A5B-0000].[hacker@hacking.com].elbow

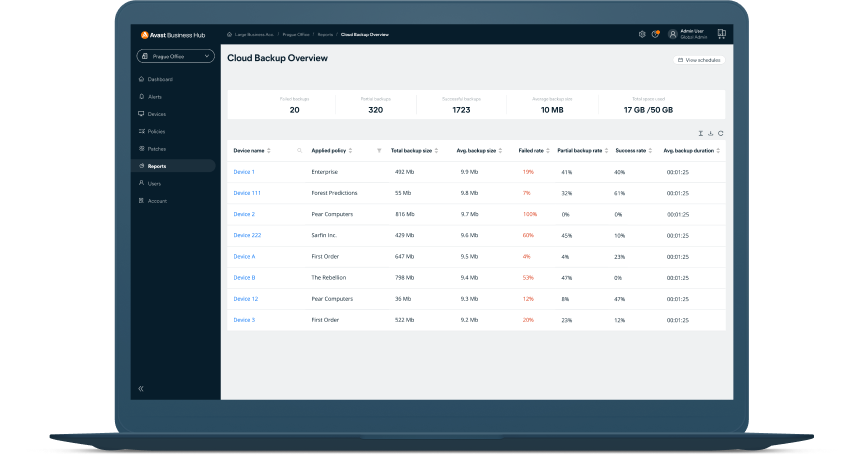

К сожалению, дешифратора для Phobos еще нет. Ключи есть только у киберпреступников, создавших программу-вымогатель. Это подчеркивает важность регулярного резервного копирования системы и хранения копий в надежном месте. Только так можно будет восстановить данные своей компании. Кроме того, крайне важно использовать программное обеспечение для кибербезопасности, чтобы искать и удалять вредоносные файлы.

Что делать, если компьютер взломали и требуют выкуп

Вы можете сделать все возможное, чтобы предотвратить атаки программ-вымогателей. Но если устройство или сеть все же заразят, есть несколько способов защитить свой бизнес.

Изолируйте устройство от сети

Это первый этап для минимизации ущерба и предотвращения дальнейшего распространения вируса. Зараженное устройство необходимо немедленно отключить от Интернета и внутренней сети. Все подключенные устройства нужно просканировать на наличие вредоносного ПО.

Помните: если вы получили сообщение с требованием выкупа, это еще не означает, что атака Phobos закончилась. Программа-вымогатель будет и дальше выполнять сканирования, отслеживая изменения на устройстве и заражая новые файлы даже без подключения к Интернету.

Используйте инструменты для безопасности, чтобы удалять вредоносные программы

Есть несколько способов удаления программы-вымогателя, которые зависят от ее типа. В одних случаях программа-вымогатель удалится сама, чтобы усложнить определение типа атаки и поиск ключа дешифровки, если он доступен. В других файл остается, и для его удаления из системы нужен специальный инструмент.

Решения Avast для киберзащиты малого бизнеса могут обнаруживать и удалять различные типы программ-вымогателей, а также обеспечивать защиту ваших устройств от будущих атак.

Восстановите данные с помощью резервной копии

Если вы регулярно выполняли резервное копирование, у вас должна быть возможность безопасно восстановить данные своей компании после удаления программы-вымогателя.

Без резервной копии и доступного ключа дешифровки восстановить файлы после атаки Phobos невозможно. В этом случае можно лишь сделать резервное копирование всех файлов, к которым у вас еще есть доступ, и ждать появления ключей.

Платить выкуп не рекомендуется. Платежи не только поспособствуют новым атакам, но и не дадут гарантии, что киберпреступники вернут вам файлы.

Сообщите об атаке властям

О киберпреступлениях следует сообщать властям, чтобы можно было регистрировать тенденции, связанные с атаками. В США о происшествиях, связанных с программами-вымогателями, следует сообщать в Агентство по кибербезопасности и защите инфраструктуры (Cybersecurity and Infrastructure Security Agency, CISA) с помощью инструмента для отправки отчетов. В Великобритании о киберпреступлениях следует сообщать в центр информирования о мошенничестве Action Fraud.